目录:

1、攻击步骤

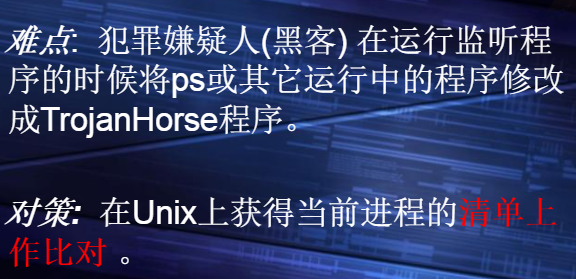

2、常见攻击手段3、分布式拒绝服务攻击(DDos)4、意大利香肠术5、逻辑炸弹6、技术侦查监听软件和监听木马

1、攻击步骤

2、常见攻击手段

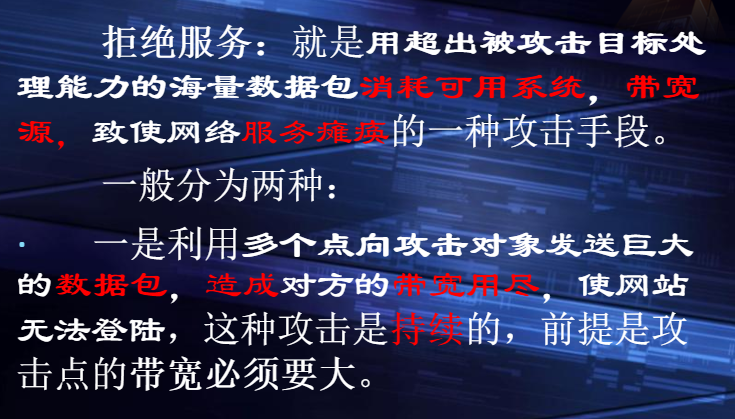

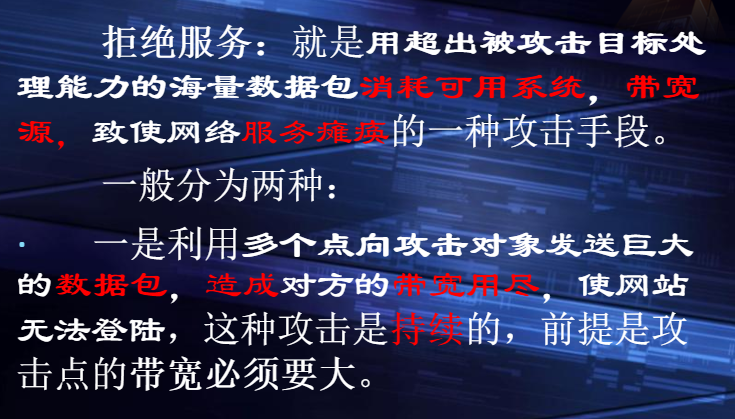

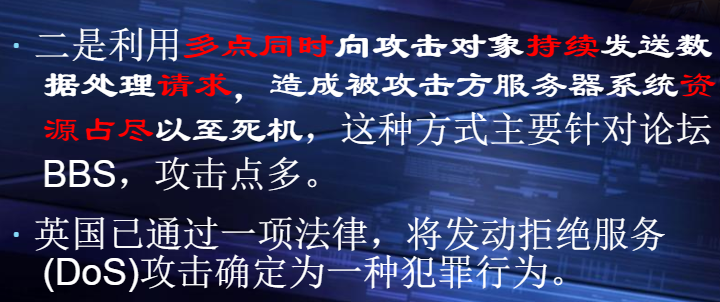

3、分布式拒绝服务攻击(DDos)

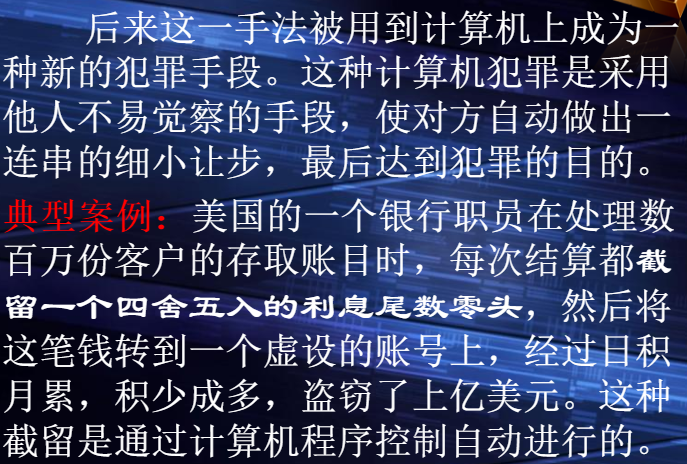

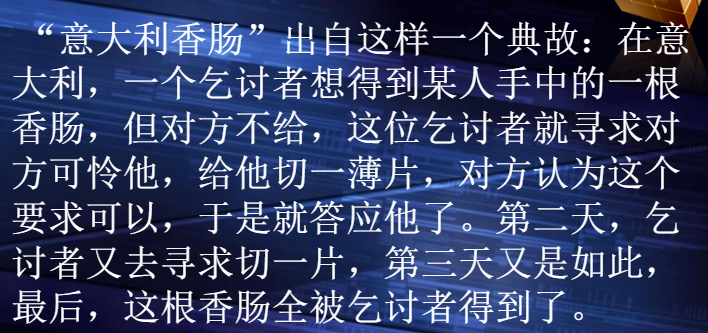

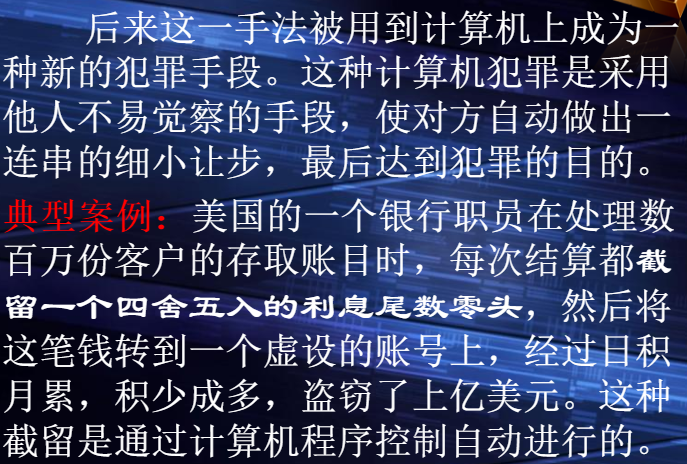

4、意大利香肠术

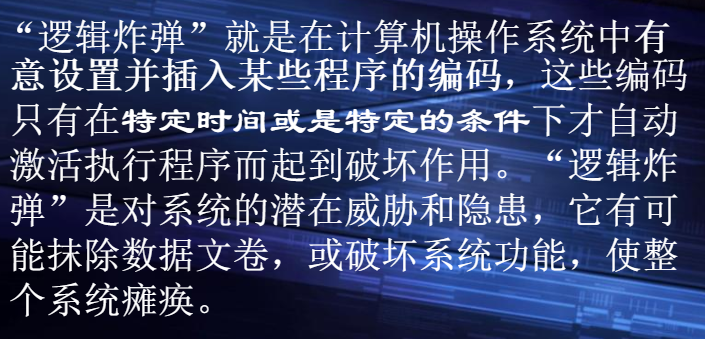

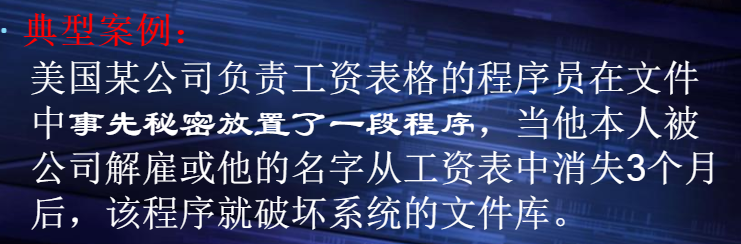

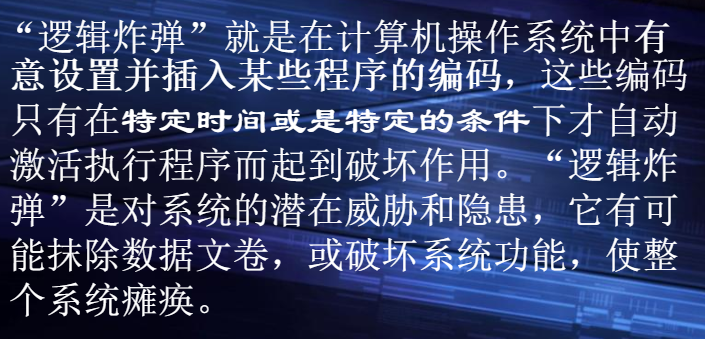

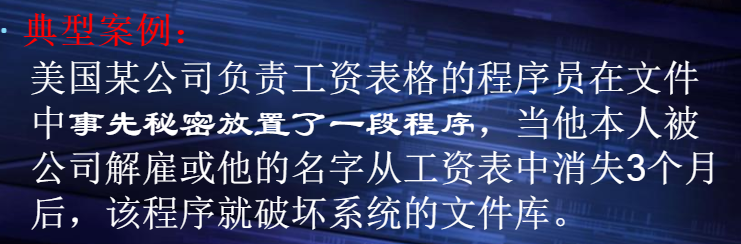

5、逻辑炸弹

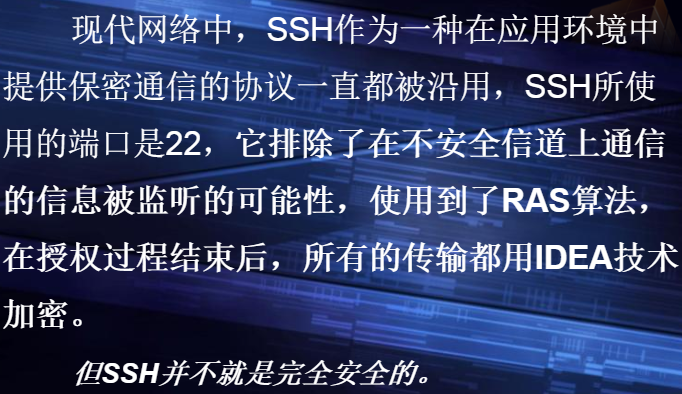

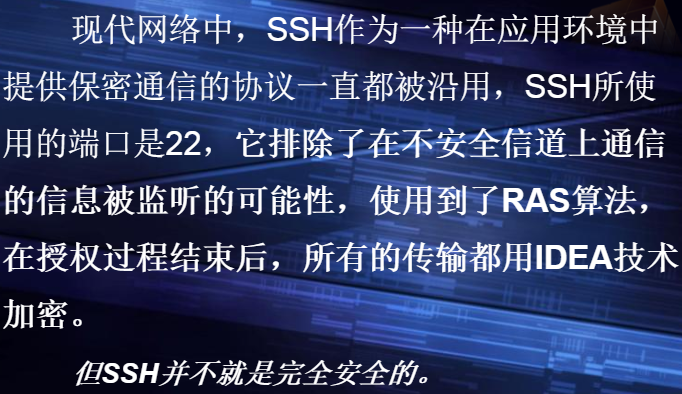

6、技术侦查监听软件和监听木马

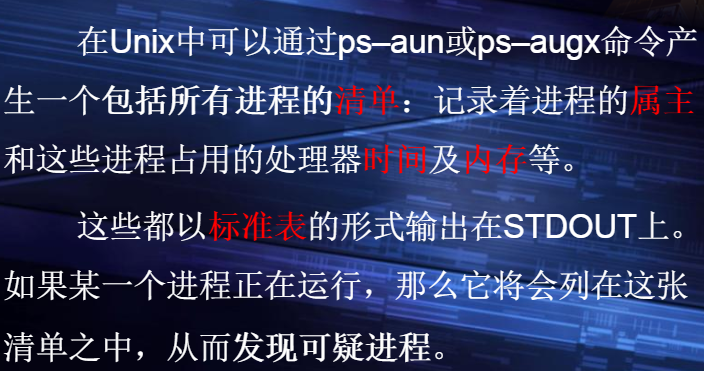

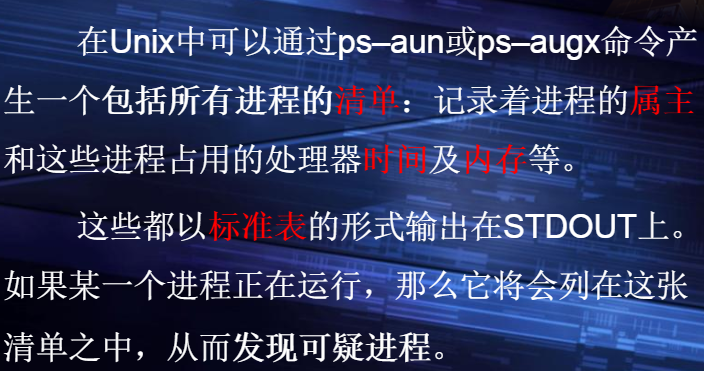

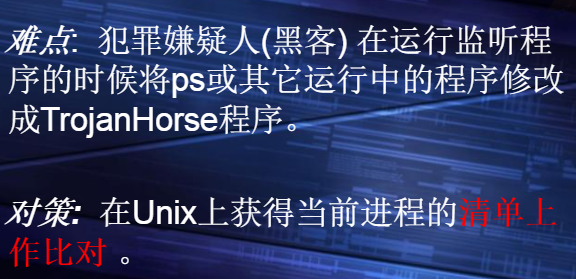

ps -augx

本文共 197 字,大约阅读时间需要 1 分钟。

目录:

1、攻击步骤

2、常见攻击手段3、分布式拒绝服务攻击(DDos)4、意大利香肠术5、逻辑炸弹6、技术侦查监听软件和监听木马

1、攻击步骤

2、常见攻击手段

3、分布式拒绝服务攻击(DDos)

4、意大利香肠术

5、逻辑炸弹

6、技术侦查监听软件和监听木马

ps -augx

转载于:https://www.cnblogs.com/andy9468/p/11164339.html